來(lái)源:Chainalysis;編譯:鄧通,喜來(lái)順財(cái)經(jīng)

洗錢的目的是掩蓋資金的犯罪來(lái)源,以便可以獲取和使用資金。 在基于加密貨幣的犯罪中,這通常意味著將資金轉(zhuǎn)移到可以轉(zhuǎn)換為現(xiàn)金的服務(wù),同時(shí)經(jīng)常采取額外措施來(lái)隱藏資金的來(lái)源。 因此,我們對(duì)加密貨幣洗錢的鏈上分析重點(diǎn)關(guān)注兩組不同的服務(wù)和鏈上實(shí)體:

中介服務(wù)和錢包。 該類別包括個(gè)人錢包、混合器、即時(shí)交換器、各種類型的 DeFi 協(xié)議以及其他合法和非法的服務(wù)。 加密貨幣犯罪分子通常使用此類服務(wù)來(lái)持有資金,或通過(guò)掩蓋其源地址和當(dāng)前地址之間的鏈上鏈接來(lái)混淆其犯罪起源。

Fiat off-ramping服務(wù)。此類別包括任何將加密貨幣轉(zhuǎn)換為法定貨幣的服務(wù),最常見(jiàn)的是中心化交易所。但它也可以包括P2P交易所、賭博服務(wù)和加密貨幣自動(dòng)取款機(jī)。同樣重要的是考慮到使用中心化交易所基礎(chǔ)設(shè)施并允許進(jìn)行法定貨幣離岸的嵌套服務(wù),例如許多場(chǎng)外交易平臺(tái)。

重要的是要記住,在解決洗錢問(wèn)題時(shí),所有這些服務(wù)都有不同的功能和選項(xiàng)。 例如,中心化交易所擁有更多的控制權(quán),因?yàn)樗鼈兛梢詢鼋Y(jié)來(lái)自可疑或非法來(lái)源的資金。 然而,DeFi 協(xié)議通常沒(méi)有這個(gè)選項(xiàng),因?yàn)樗鼈冏灾鬟\(yùn)行并且不托管用戶的資金。 當(dāng)然,DeFi 協(xié)議的去中心化性質(zhì)也意味著區(qū)塊鏈分析師通常可以追蹤資金通過(guò) DeFi 協(xié)議流向下一站,而中心化服務(wù)則不然。 當(dāng)然,故意促進(jìn)洗錢的非法服務(wù)通常只能通過(guò)執(zhí)法行動(dòng)或其他法律程序來(lái)制止。 同樣重要的是要記住,代幣發(fā)行者也可以發(fā)揮積極作用。 例如,USDT 和 USDC 等穩(wěn)定幣具有凍結(jié)與犯罪相關(guān)地址持有的資產(chǎn)的功能。

考慮到這一點(diǎn),讓我們來(lái)看看 2023 年加密貨幣洗錢的主要趨勢(shì)。

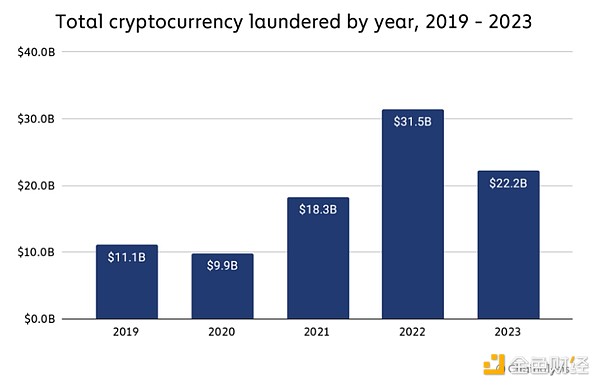

2023 年,非法地址發(fā)送了價(jià)值 222 億美元的加密貨幣,這比 2022 年發(fā)送的 315 億美元大幅減少。這種下降的部分原因可能是合法和非法加密貨幣交易量的總體下降。 然而,與總交易量下降 14.9% 相比,洗錢活動(dòng)下降幅度更大,達(dá)到 29.5%。

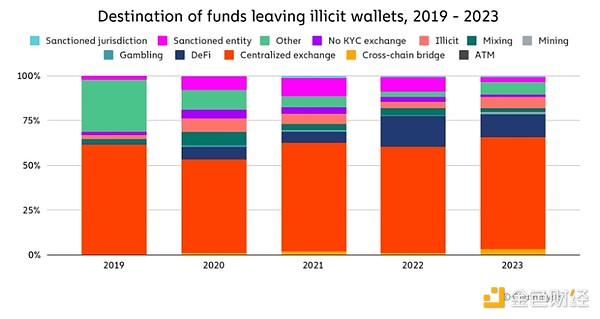

總體而言,中心化交易所仍然是從非法地址發(fā)送資金的主要目的地,其比率在過(guò)去五年中保持相對(duì)穩(wěn)定。 隨著時(shí)間的推移,非法服務(wù)的作用已經(jīng)縮小,而流向 DeFi 協(xié)議的非法資金份額卻在增加。 我們將這主要?dú)w因于該時(shí)期 DeFi 的總體增長(zhǎng),但也必須注意到,DeFi 固有的透明度通常使其成為混淆資金流動(dòng)的糟糕選擇。

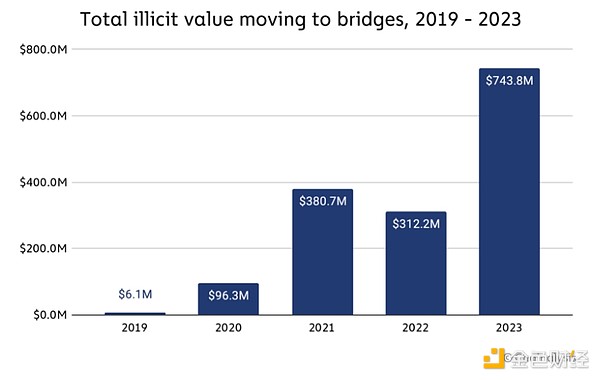

就用于洗錢的服務(wù)類型細(xì)分而言,2023 年與 2022 年基本相似,但我們確實(shí)看到轉(zhuǎn)向非法服務(wù)類型的非法資金比例略有下降,轉(zhuǎn)向賭博服務(wù)和橋協(xié)議的資金有所增加。

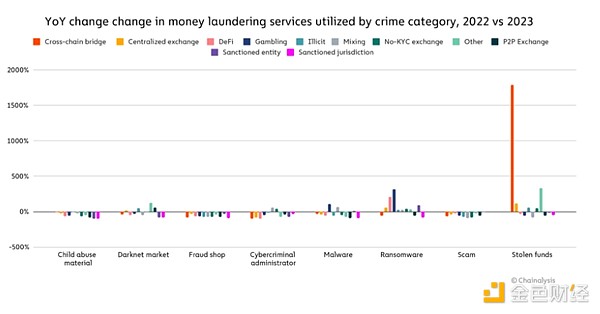

然而,如果我們放大觀察特定類型的加密犯罪分子如何洗錢,我們可以發(fā)現(xiàn)某些領(lǐng)域?qū)嶋H上發(fā)生了重大變化。 最值得注意的是,我們看到從與被盜資金相關(guān)的地址發(fā)送到跨鏈橋的資金量大幅增加,我們稍后將更詳細(xì)地研究這一趨勢(shì)。 我們還觀察到從勒索軟件發(fā)送到賭博平臺(tái)的資金以及從勒索軟件錢包發(fā)送到橋接器的資金大幅增加。

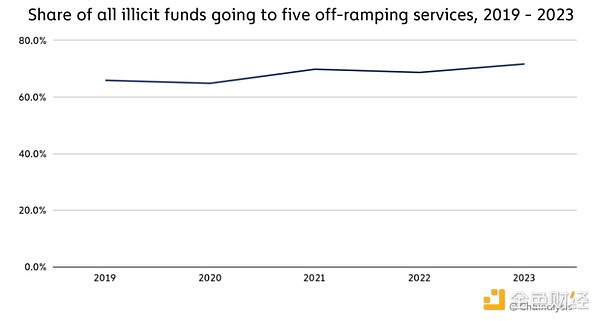

法定貨幣出口服務(wù)很重要,因?yàn)榉缸锓肿涌梢栽谄渲袑⒓用茇泿呸D(zhuǎn)換成現(xiàn)金,這是洗錢過(guò)程的高潮。 盡管有數(shù)千個(gè)出口服務(wù)正在運(yùn)營(yíng),但大多數(shù)洗錢活動(dòng)都集中在少數(shù)幾個(gè)服務(wù)中。 2023 年,在流向出口服務(wù)的所有非法資金中,71.7% 僅流向 5 種服務(wù),略高于 2022 年的 68.7%。

我們還可以更深入地檢查存款地址層面的洗錢集中度。 存款地址是與個(gè)人用戶相關(guān)的集中服務(wù)地址——您可以將它們視為類似于銀行賬戶。 因此,在存款地址方面檢查洗錢活動(dòng)可以讓我們更好地了解對(duì)大多數(shù)加密貨幣洗錢活動(dòng)最直接負(fù)責(zé)的個(gè)人或嵌套服務(wù)。 從這個(gè)角度來(lái)看,我們可以看到,2023 年洗錢實(shí)際上不再那么集中在存款地址層面,盡管洗錢在服務(wù)層面的集中程度略有提高。

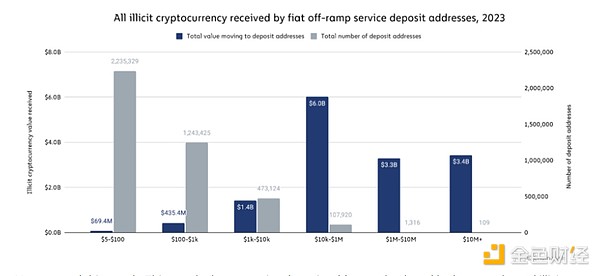

上圖顯示了按 2023 年每個(gè)地址單獨(dú)收到的非法加密貨幣總額劃分的服務(wù)存款地址。每個(gè)灰色條代表存儲(chǔ)桶中的存款地址數(shù)量,而每個(gè)藍(lán)色條代表收到的非法加密貨幣總價(jià)值存儲(chǔ)桶中的所有充值地址。 以第一個(gè)存儲(chǔ)桶為例,我們看到 2,235,329 個(gè)存款地址收到了價(jià)值 5 至 100 美元之間的非法加密貨幣,所有這些存款地址總共收到了價(jià)值 6940 萬(wàn)美元的非法加密貨幣。

2023 年,109 個(gè)交易所存款地址各自收到了價(jià)值超過(guò) 1000 萬(wàn)美元的非法加密貨幣,總共收到了 34 億美元的非法加密貨幣。 盡管這仍然代表著高度集中,但到 2022 年,只有 40 個(gè)地址收到了超過(guò) 1000 萬(wàn)美元的非法加密貨幣,總金額略低于 20 億美元。 2022 年,只有 542 個(gè)存款地址收到了超過(guò) 100 萬(wàn)美元的非法加密貨幣,總計(jì) 63 億美元,占當(dāng)年中心化交易所收到的所有非法價(jià)值的一半以上。 2023 年,1,425 個(gè)存款地址收到了超過(guò) 100 萬(wàn)美元的非法加密貨幣,總計(jì) 67 億美元,僅占當(dāng)年交易所收到的所有非法價(jià)值的 46%。

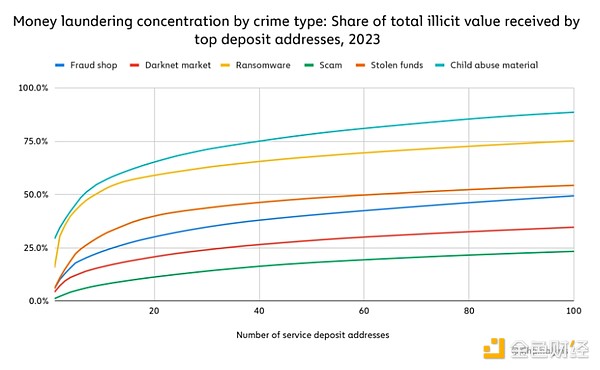

然而,還值得注意的是,洗錢集中度因犯罪類型而異。 例如,CSAM 廠商和勒索軟件運(yùn)營(yíng)商的集中度很高,僅僅 7 個(gè)充值地址就占到了交易所從 CSAM 廠商獲得的總價(jià)值的 51.0%,而對(duì)于勒索軟件來(lái)說(shuō),僅僅 9 個(gè)地址就占到了 50.3%。 另一方面,詐騙和暗網(wǎng)市場(chǎng)的集中度要低得多。 顯示出較高集中度的加密貨幣犯罪形式可能更容易受到執(zhí)法部門的攻擊,因?yàn)樗麄兊南村X活動(dòng)依賴于相對(duì)較少的可中斷服務(wù)。

總體而言,加密犯罪分子可能正在通過(guò)更多嵌套服務(wù)或存款地址來(lái)實(shí)現(xiàn)洗錢活動(dòng)多樣化,以便更好地向執(zhí)法和交易所合規(guī)團(tuán)隊(duì)隱瞞行蹤。 將活動(dòng)分散到更多地址也可能是減輕任何一個(gè)存款地址因可疑活動(dòng)而被凍結(jié)的影響的一種策略。 因此,通過(guò)針對(duì)洗錢基礎(chǔ)設(shè)施打擊加密貨幣犯罪可能需要比過(guò)去更加勤奮和對(duì)鏈上活動(dòng)互聯(lián)性的理解,因?yàn)榛顒?dòng)更加分散。

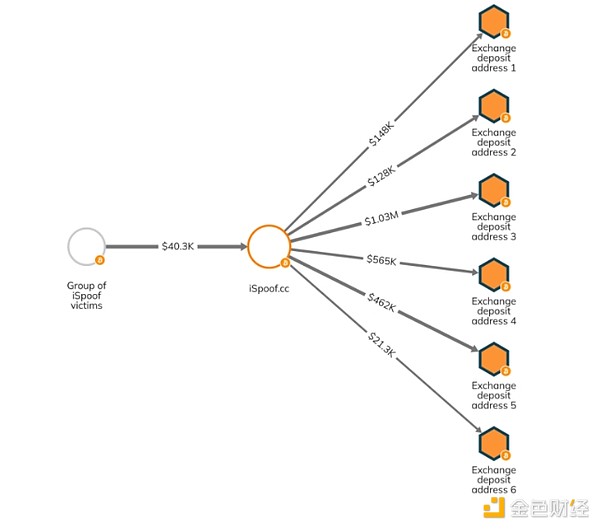

大部分加密貨幣洗錢活動(dòng)相對(duì)簡(jiǎn)單,由不良行為者直接將資金發(fā)送到交易所。 我們可以在下面的 Chainalysis Reactor 圖上看到這一點(diǎn),該圖顯示了現(xiàn)已不復(fù)存在的電話號(hào)碼欺騙服務(wù) iSpoof,該服務(wù)在被執(zhí)法部門關(guān)閉之前促成了超過(guò) 1 億英鎊的詐騙活動(dòng),將數(shù)百萬(wàn)比特幣直接發(fā)送到一組中心化交易所的存款地址。

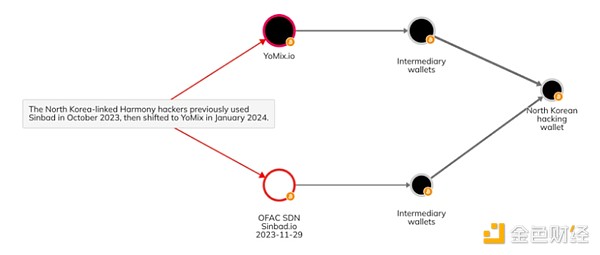

然而,擁有更復(fù)雜的鏈上洗錢技能的加密犯罪分子——例如與 Lazarus Group 等黑客團(tuán)伙相關(guān)的臭名昭著的朝鮮網(wǎng)絡(luò)犯罪分子——往往會(huì)使用更多種類的加密服務(wù)和協(xié)議。 下面,我們將通過(guò) Lazarus Group 的示例來(lái)了解老練的不良分子調(diào)整洗錢策略的兩種重要方式:

在 Sinbad 被取締并被 OFAC 指定后使用新的混合器;

通過(guò)跨鏈橋進(jìn)行鏈跳轉(zhuǎn)。

下面我們來(lái)看看。

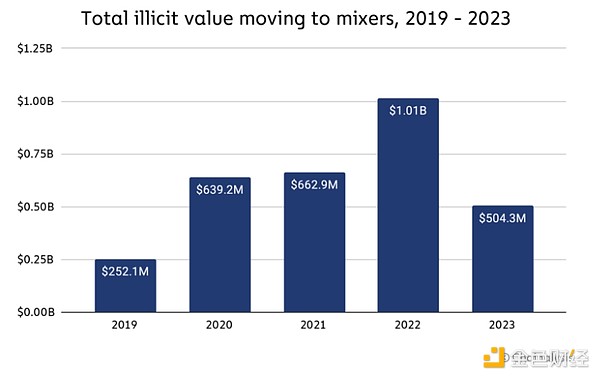

總體而言,2023 年從非法地址發(fā)送到混合器的資金有所下降,從 2022 年的 10 億美元減少到 2023 年的 5.043 億美元。

這在很大程度上可能是由于執(zhí)法和監(jiān)管努力,例如 2023 年 11 月對(duì)混合器 Sinbad 的制裁和關(guān)閉。但 Lazarus Group 等復(fù)雜的網(wǎng)絡(luò)犯罪組織已經(jīng)調(diào)整了混合器的使用方式。 正如我們?cè)谌ツ甑摹都用茇泿欧缸飯?bào)告》中所報(bào)道的那樣,在 Tornado Cash 受到制裁后不久,Sinbad 在 2022 年成為了朝鮮相關(guān)黑客的首選混合者,而 Tornado Cash 此前一直是這些老練的網(wǎng)絡(luò)犯罪分子的首選。 隨著 Sinbad 的退出,基于比特幣的混合器 YoMix 成為了替代者。 我們可以在下面的 Reactor 圖上看到一個(gè)這樣的例子,其中顯示了一個(gè)與朝鮮黑客活動(dòng)相關(guān)的錢包從 YoMix 接收資金,而它之前曾從 Sinbad 接收資金。

總體而言,YoMix 在 2023 年實(shí)現(xiàn)了巨大增長(zhǎng),全年資金流入增長(zhǎng)了 5 倍以上。

根據(jù) Chainalysis 數(shù)據(jù),大約三分之一的 YoMix 資金流入來(lái)自與加密貨幣黑客相關(guān)的錢包。 YoMix 的發(fā)展及其受到 Lazarus Group 的歡迎是一個(gè)典型的例子,說(shuō)明當(dāng)以前流行的混合服務(wù)被關(guān)閉時(shí),成熟的參與者有能力適應(yīng)并找到替代的混合服務(wù)。

跨鏈橋允許用戶將資金從一個(gè)區(qū)塊鏈轉(zhuǎn)移到另一個(gè)區(qū)塊鏈。 一般來(lái)說(shuō),任何人都可以訪問(wèn)這些智能合約,盡管理論上橋可以實(shí)現(xiàn)黑名單。 所有這些活動(dòng)都發(fā)生在鏈上,這意味著區(qū)塊鏈分析師可以通過(guò)橋追蹤資金,因?yàn)闆](méi)有中心化實(shí)體托管轉(zhuǎn)移到橋的資金。

如前所述,2023 年,非法行為者利用橋接協(xié)議進(jìn)行洗錢的情況大幅增加,尤其是在加密貨幣盜竊中。

總體而言,橋接協(xié)議在 2023 年從非法地址接收了 7.438 億美元的加密貨幣,而 2022 年僅為 3.122 億美元。

與朝鮮有關(guān)的黑客是最常利用跨鏈橋進(jìn)行洗錢的黑客之一,我們可以在下面的 Reactor 圖上看到此活動(dòng)的示例。

在這種情況下,與 2022 年 Harmony 黑客攻擊相關(guān)的資金于 2023 年 5 月轉(zhuǎn)移到流行的橋接協(xié)議,從比特幣區(qū)塊鏈轉(zhuǎn)移到 Avalanche 區(qū)塊鏈。 然后這些資金被交易為穩(wěn)定幣,然后使用不同的協(xié)議再次橋接,這次是從 Avalanche 區(qū)塊鏈到 TRON 區(qū)塊鏈。

我們從 Lazarus Group 等加密貨幣犯罪分子那里看到的洗錢策略的變化提醒我們,最老練的非法行為者總是在調(diào)整他們的洗錢策略并利用新型加密服務(wù)。 通過(guò)研究這些新的洗錢方法并熟悉與其相關(guān)的鏈上模式,執(zhí)法和合規(guī)團(tuán)隊(duì)可以提高效率。

<strike id="ykeqq"></strike>

<fieldset id="ykeqq"></fieldset>